IDSとIPS:ネットワーク不正アクセスの検知・防御システムの解説

ネットワークセキュリティは、現代のデジタル社会において非常に重要な課題です。サイバー攻撃の増加に伴い、企業や組織は自らのネットワークを保護するために様々な対策を講じています。この記事では、ネットワーク不正アクセスの検知・防御システムとして重要な役割を果たすIDS(侵入検知システム)とIPS(侵入防止システム)について解説します。

これらのシステムは、ネットワーク上における不正アクセスを検知・防御するために設計されており、サイバー攻撃からシステムを保護するために不可欠です。この記事では、IDSとIPSの基本的な概念、機能、導入のメリットなどについて詳しく説明します。

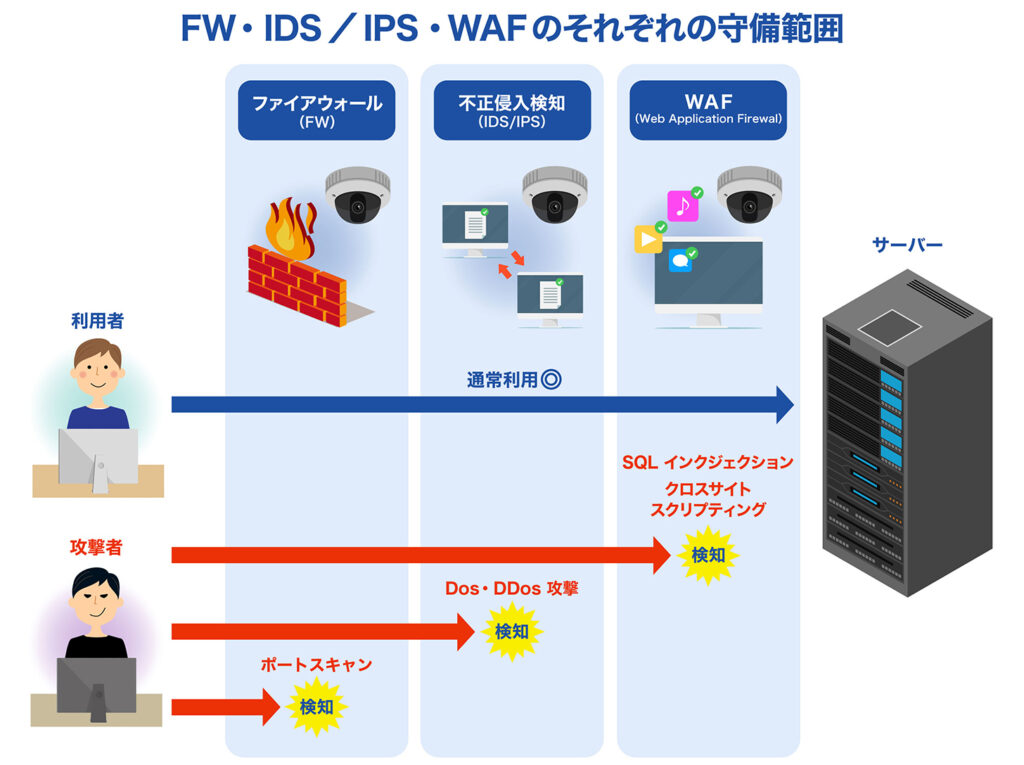

IDSとIPSの概要

IDS(侵入検知システム)とIPS(侵入防止システム)は、ネットワーク上における不正アクセスを検知・防御するためのシステムです。IDSはネットワーク上を流れるデータを監視し、不正アクセスの疑いのある通信を検知してログに記録したり、管理者に通知します。IPSは不正な通信を遮断するなど、積極的に防御を行います。

IDSとIPSの導入は、サイバー攻撃からシステムを保護するために必要不可欠です。不正アクセスを早期に検知・防御することで、被害を最小限に抑えることが可能となります。IDSとIPSは、ネットワークのセキュリティを強化するために不可欠なシステムです。

IDSとIPSは、基本的に同じ目的を目指していますが、機能とアプローチが異なります。IDSは不正アクセスの検知に重点を置いており、IPSは不正アクセスの防御に重点を置いています。両方のシステムを組み合わせることで、より効果的なセキュリティ対策を実現することができます。

ネットワーク不正アクセスの検知と防御

ネットワーク不正アクセスの検知と防御は、サイバー攻撃からシステムを保護するために非常に重要です。IDS(侵入検知システム)とIPS(侵入防止システム)は、この目的を達成するための重要なツールです。IDSはネットワーク上を流れるデータを監視し、不正アクセスの疑いのある通信を検知してログに記録したり、管理者に通知します。一方、IPSは不正な通信を遮断するなど、積極的に防御を行います。

IDSとIPSの導入は、サイバー攻撃からシステムを保護するために必要不可欠です。不正アクセスを早期に検知・防御することで、被害を最小限に抑えることが可能となります。さらに、IDSとIPSは、ネットワーク上のトラフィックを分析し、不正アクセスのパターンを特定することで、将来の攻撃を予防することができます。

IDSは、ネットワーク上のデータを監視し、不正アクセスの疑いのある通信を検知するために、シグネチャベースとアノマリーベースの2つのアプローチを使用します。シグネチャベースのアプローチでは、既知の攻撃パターンを特定するために、事前に定義されたシグネチャを使用します。一方、アノマリーベースのアプローチでは、通常のネットワークトラフィックから逸脱する異常なパターンを検知します。

IDSとIPSの違い

IDSとIPSはどちらもネットワーク不正アクセスの検知・防御を目的としていますが、そのアプローチ方法には大きな違いがあります。IDS(侵入検知システム)は、ネットワーク上を流れるデータを監視し、不正アクセスの疑いのある通信を検知してログに記録したり、管理者に通知します。ただし、IDSは不正な通信を遮断することはできません。

一方、IPS(侵入防止システム)は、不正な通信を遮断するなど、積極的に防御を行います。IPSは、検知した不正アクセスに対して、自動的に対策を講じることができます。たとえば、不正な通信をブロックしたり、ネットワークから隔離したりすることができます。したがって、IPSはIDSよりも強力な防御機能を提供します。

ただし、IPSはIDSよりもリソースを多く消費するため、ネットワークのパフォーマンスに影響を与える可能性があります。したがって、IDSとIPSのどちらを導入するかは、ネットワークの特性やセキュリティ要件に応じて決定する必要があります。

IDSとIPSの導入の重要性

サイバー攻撃の増加に伴い、ネットワークセキュリティは企業や組織にとって非常に重要な課題となっています。IDSとIPSは、ネットワーク上における不正アクセスを検知・防御するためのシステムであり、その導入はサイバー攻撃からシステムを保護するために必要不可欠です。

IDSとIPSを導入することで、不正アクセスを早期に検知・防御することが可能となり、被害を最小限に抑えることができます。また、IDSとIPSはリアルタイムにネットワーク上のデータを監視し、不正アクセスの疑いのある通信を検知してログに記録したり、管理者に通知することができます。これにより、管理者は迅速に対応することができ、被害を最小限に抑えることができます。

さらに、IDSとIPSはネットワークの可視性を向上させることができます。IDSとIPSはネットワーク上のデータを監視し、不正アクセスの疑いのある通信を検知することで、ネットワークのセキュリティ状況を把握することができます。これにより、管理者はネットワークのセキュリティを向上させるための措置を講じることができます。

IDSとIPSの実装方法

IDSとIPSの実装方法は、ネットワークの構成やセキュリティ要件に応じて異なります。一般的に、IDSはネットワークの監視ポイントに設置され、ネットワーク上を流れるデータを監視します。スニッフィングやタップなどの技術を使用して、ネットワーク上のデータをキャプチャし、不正アクセスの疑いのある通信を検知します。

一方、IPSはネットワークのファイアウォールやルーターなどのネットワーク機器に統合されることが多く、不正な通信を遮断するなど、積極的に防御を行います。IPSは、シグネチャベースやアノマリーベースなどの検知方法を使用して、不正アクセスを検知します。シグネチャベースの方法は、既知の攻撃パターンを検知するために使用され、アノマリーベースの方法は、通常の通信パターンから逸脱する通信を検知するために使用されます。

IDSとIPSの実装にあたっては、ネットワークのボトルネックやシングルポイントオブフェイルなどのリスクを考慮する必要があります。さらに、IDSとIPSのログの収集や分析も重要であり、不正アクセスの検知や防御の効果を高めるために不可欠です。

IDSとIPSの管理とメンテナンス

IDSとIPSの導入は、サイバー攻撃からシステムを保護するために必要不可欠ですが、導入後も継続的な管理とメンテナンスが必要です。システムの更新は、最新の脆弱性に対応するために不可欠です。新しい脆弱性が発見されると、攻撃者はすぐにそれを利用して攻撃を開始します。したがって、脆弱性の修正は、システムの安全性を維持するために非常に重要です。

また、ログの分析も重要な作業です。IDSとIPSは、不正アクセスの疑いのある通信を検知してログに記録しますが、ログの分析が不十分だと、攻撃が検知されない可能性があります。ログの分析を定期的に行うことで、攻撃の兆候を早期に検知し、被害を最小限に抑えることができます。

さらに、IDSとIPSのチューニングも必要です。IDSとIPSは、初期設定では多くの誤検知を引き起こす可能性があります。誤検知は、正常な通信を不正アクセスと誤って検知することです。誤検知を減らすために、IDSとIPSの設定をチューニングする必要があります。チューニングにより、IDSとIPSの精度を向上させ、正常な通信を阻害しないようにすることができます。

まとめ

IDSとIPSは、ネットワーク上における不正アクセスを検知・防御するためのシステムです。IDS(侵入検知システム)は、ネットワーク上を流れるデータを監視し、不正アクセスの疑いのある通信を検知してログに記録したり、管理者に通知します。一方、IPS(侵入防止システム)は、不正な通信を遮断するなど、積極的に防御を行います。

これらのシステムは、サイバー攻撃からシステムを保護するために必要不可欠です。不正アクセスを早期に検知・防御することで、被害を最小限に抑えることが可能となります。さらに、IDSとIPSを組み合わせることで、より効果的なセキュリティ対策を実現することができます。

IDSとIPSの導入は、ネットワークのセキュリティを強化するための重要なステップです。これらのシステムを適切に導入・運用することで、サイバー攻撃のリスクを軽減し、システムの安全性を確保することができます。

よくある質問

IDSとIPSの違いは何ですか?

IDS(侵入検知システム)とIPS(侵入防御システム)は、ネットワーク不正アクセスの検知・防御システムとして用いられますが、その目的と機能は異なります。IDSは、ネットワークトラフィックを監視し、不正アクセスの兆候を検知するシステムです。検知された情報は、管理者に通知され、対応策を講じることができます。一方、IPSは、IDSの機能に加えて、不正アクセスを自動的に防御する機能を備えています。つまり、IPSは、検知された不正アクセスに対して、パケットフィルタリングやトラフィックブロッキングなどの対策を講じることができます。

IDSとIPSを導入するメリットは何ですか?

IDSとIPSを導入することで、ネットワークのセキュリティを大幅に強化することができます。まず、IDSは、不正アクセスの兆候を検知することで、管理者が早期に対応策を講じることができます。これにより、被害を最小限に抑えることができます。一方、IPSは、不正アクセスを自動的に防御することで、ネットワークの安全性を確保することができます。また、IDSとIPSを導入することで、コンプライアンス要件を満たすことができます。多くの業界では、ネットワークセキュリティに関する規制が存在し、IDSとIPSの導入が義務付けられています。

IDSとIPSの導入に必要な要件は何ですか?

IDSとIPSの導入に必要な要件は、ネットワークの規模や構成によって異なります。一般的には、IDSとIPSは、ネットワークデバイスやサーバーにインストールされます。したがって、導入に必要な要件として、ネットワークデバイスやサーバーのスペックやOSのバージョンが挙げられます。また、IDSとIPSの導入には、ネットワーク構成の変更が必要になる場合があります。したがって、ネットワーク構成の変更に伴うリスクを考慮する必要があります。

IDSとIPSの運用に必要なスキルは何ですか?

IDSとIPSの運用に必要なスキルは、ネットワークセキュリティに関する知識や経験です。具体的には、ネットワークプロトコルやセキュリティポリシーに関する知識が必要です。また、IDSとIPSの導入や運用には、トラブルシューティングのスキルも必要です。トラブルシューティングのスキルは、IDSとIPSの導入や運用に伴う問題を解決するために必要です。さらに、IDSとIPSの運用には、ログ分析やレポート作成のスキルも必要です。これらのスキルは、IDSとIPSの運用状況を把握し、改善策を講じるために必要です。

コメントを残す

コメントを投稿するにはログインしてください。

関連ブログ記事